Microsoft усиленно продвигает собственную реализацию single sign-on через Microsoft Account. С помощью Microsoft Account предлагается заходить в OneDrive, Skype, почтовые сервисы Live.com, Outlook.com и Hotmail.com. Начиная с Windows 8, Microsoft Account предлагается использовать и для входа в систему. Пользователю при этом обещают синхронизацию паролей с «облаком», автоматическое сохранение фотографий, автоматический доступ к документам и автоматическое же резервное копирование настроек системы в «облаке». Однако у такого варианта использования Microsoft Account есть свои подводные камни. О них – наша сегодняшняя статья.

Microsoft Account для входа в Windows

Начиная с Windows 8, логин и пароль от Microsoft Account можно использовать для входа в Windows вместо использования локального логина и пароля. В Windows 10 в компании пошли дальше: теперь при установке Windows сразу предлагается зайти с помощью Microsoft Account; сама возможность использовать локальные логин и пароль не афишируется, хоть и оставлена в виде малозаметной ссылки.

С точки зрения пользователя логин с помощью Microsoft Account довольно удобен. Если Microsoft Account используется для логина в систему, то у пользователя не будет необходимости отдельно вводить логин и пароль для использования «облачного» хранилища OneDrive, мессенджера Skype и некоторых других сервисов Microsoft. При этом настройки системы (пароли от Wi-Fi, языки, цветовые темы, региональные настройки и т.д.) будут автоматически синхронизированы с другими устройствами, на которые пользователь заходит с помощью той же учётной записи. Кроме того, будут синхронизированы формы автозаполнения и пароли, сохранённые в браузерах Internet Explorer и Edge. Иными словами, разработчики Microsoft постарались перенести пользовательский опыт из Google Android прямиком в Windows, причём как в десктопной, так и в мобильной версиях.

Однако в отличие от Android в реализации от Microsoft есть целый ряд особенностей, относящихся к безопасности данных. Эти особенности мы сегодня и рассмотрим.

Автоматическое шифрование BitLocker Device Protection

Для многих классов устройств использование Microsoft Account для входа в систему автоматически включит шифрование данных. Если устройство под управлением Windows 8, 8.1, 10 или Windows RT (планшет, ультрабук или устройство 2-в-1) поддерживает режим Connected Standby, если оперативная память фиксирована и если в качестве системного накопителя используется флэш-память (eMMC, UFS2.0 или SSD), а также – немаловажный момент! – устройство укомплектовано модулем TPM2.0, оно готово к использованию системы защиты данных BitLocker Device Protection.

Для того, чтобы шифрование активировалось, пользователю не нужно делать ровным счётом ничего. Достаточно в процессе установки Windows ввести учётные данные Microsoft Account или в любой момент после добавить данные Microsoft Account к любой учётной записи с административными привилегиями – и Windows автоматически начнёт шифрование системного раздела. Пользователь может ничего не знать о шифровании, но оно будет активировано – точно так же, как это делается в смартфонах, которые выходят с заводской прошивкой на основе Android 6.0 и более новых.

Для входа в систему и расшифровки данных теперь достаточно ввести пароль от учётной записи Microsoft Account или воспользоваться упрощённой системой аутентификации Windows Hello (вход с помощью короткого PIN-кода или биометрической аутентификации). Если устройство будет потеряно или украдено, у злоумышленника будет ограниченное число попыток логина с помощью PIN-кода и неограниченное – с помощью пароля к учётной записи Windows. Более того, при попытке извлечь жёсткий диск и подключить его к другому компьютеру потребуется ввести ключ шифрования BitLocker – просто данных учётной записи Microsoft Account уже недостаточно.

Казалось бы, такая система только повышает безопасность информации. Но есть подводные камни, использование которых злоумышленником или органами охраны правопорядка способно свести на нет преимущества шифрования.

Ключ от BitLocker хранится в «облаке»

Первый подводный камень: ключ шифрования, который используется BitLocker Device Protection для доступа к системному разделу, хранится в Microsoft OneDrive и доступен всем, у кого есть доступ к учётной записи Microsoft Account пользователя.

Да, ключ шифрования BitLocker Device Protection автоматически сохраняется в «облако» того пользователя, который первым зайдёт в систему с учётной записью Microsoft Account, обладающей административными привилегиями. Этого ключа будет достаточно для полной расшифровки зашифрованного тома как на компьютере пользователя (с загрузкой в Windows PE), так и при переносе диска на другой компьютер.

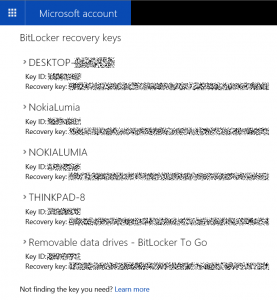

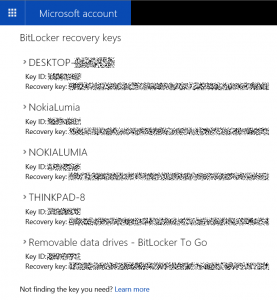

Для извлечения ключа BitLocker Device Protection достаточно авторизоваться с учётной записью пользователя Microsoft Account (потребуется указать логин и пароль пользователя от учётной записи Microsoft; если в учётной записи включен режим двухфакторной аутентификации, потребуется доступ к приложению-аутентификатору) по адресу http://windows.microsoft.com/recoverykey или https://onedrive.live.com/recoverykey

Все ключи шифрования пользователя будут показаны на одной странице. Идентифицировать нужный ключ можно по идентификатору устройства, которое выводится в тот момент, когда осуществляется попытка монтирования зашифрованного тома.

Логин и пароль – достаточная защита?

Если диск зашифрован с помощью BitLocker или его «облегчённой» версии – BitLocker Device Protection, и при этом в системе установлен модуль TPM 2.0, то извлечь базу данных SAM (для попытки подобрать пароль для входа в Windows) будет невозможно или очень трудно. Да, существуют сложные атаки с помощью методов, для которых требуется физическое извлечение модулей оперативной памяти для попытки считать ключ шифрования; кстати, именно поэтому одно из требований для автоматической активации BitLocker Device Protection – несъёмные (распаянные) модули оперативной памяти. Однако на логическом уровне такая защита достаточно безопасна.

Наличие Microsoft Account здесь – самое слабое звено. Если системный диск зашифрован и в компьютере активирован модуль TPM 2.0, то извлечь SAM (например, с помощью Elcomsoft System Recovery) не получится. Но кто сказал, что атаковать нужно именно этот компьютер?

В отличие от данных локальных учётных записей Windows, учётные записи Microsoft хранятся удалённо, в «облачном» сервисе Microsoft. Прямой перебор паролей (атакой на серверы Microsoft) невозможен. В то же время на локальном компьютере параметры учётной записи тоже хранятся. Это делается для того, чтобы пользователь мог зайти в Windows даже если сетевое соединение недоступно. Данные о таких учётных записях можно попытаться извлечь, после чего можно попробовать восстановить пароль.

Пароль к онлайновой учётной записи Microsoft Account восстанавливается с помощью офлайновой атаки.

Очень часто у пользователей портативных устройств (напомним, BitLocker Device Protection активируется автоматически именно в них) есть в наличии и полноразмерный компьютер, десктоп или ноутбук. Шифрование BitLocker Device Protection на них может не присутствовать: не выполняется как минимум одно из условий для автоматической активации – несъёмная (распаянная) оперативная память. Таким образом, с помощью Elcomsoft System Recovery можно извлечь дамп базы данных SAM и попытаться восстановить пароль на вход в систему.

В Elcomsoft System Recovery есть встроенные средства, с помощью которых простой пароль можно попытаться восстановить «на месте». Если же пароль оказался длинным и сложным, программа позволяет извлечь хэши паролей и сохранить их в файле для перебора с помощью Elcomsoft Distributed Password Recovery.

Другие способы получить пароль от Microsoft Account

Если есть компьютер, системный раздел которого не зашифрован, то проводить длительную атаку на пароль для входа в систему может быть необязательно. Существует вероятность, что пользователь вводил пароль к Microsoft Account для проверки почты через браузер или для доступа к многочисленным онлайновым сервисам Microsoft. Пароль в этом случае может сохраняться браузером – Chrome, Edge, Internet Explorer, Firefox… Извлечь его из хранилища браузера – задача намного проще той, которую приходится решать при восстановлении пароля на вход в систему.

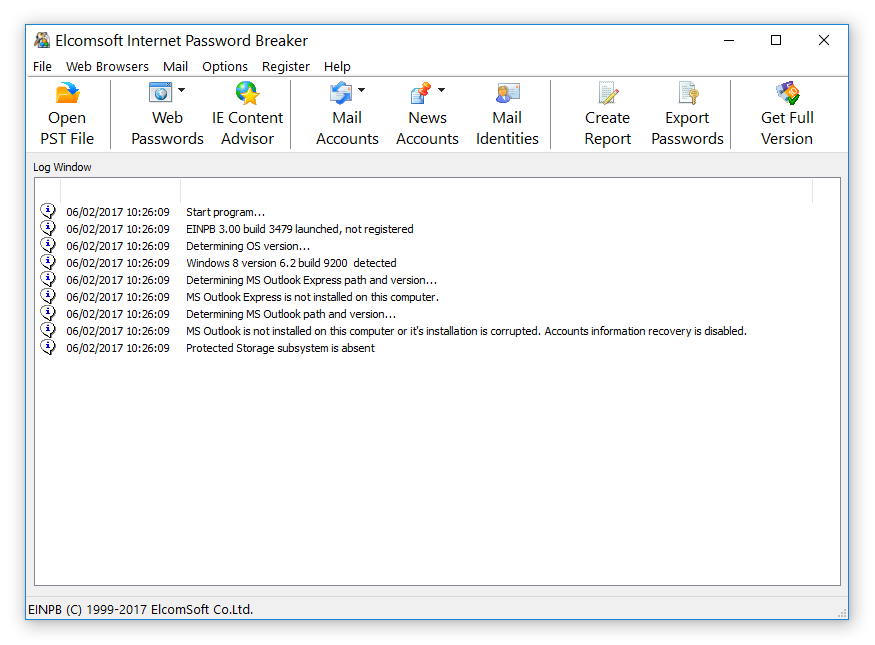

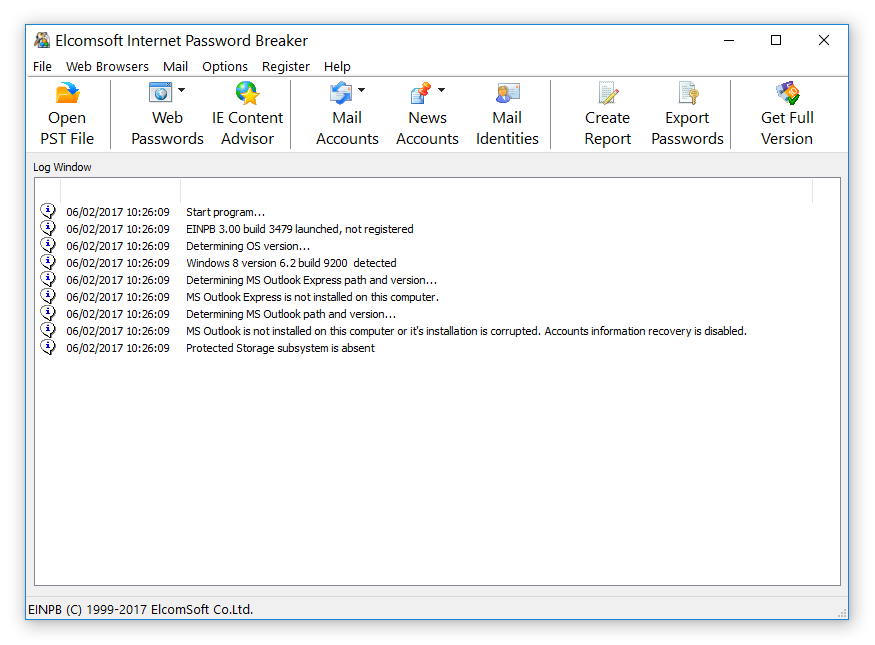

Для мгновенного извлечения пароля от учётной записи используется Elcomsoft Internet Password Breaker.

С помощью этого инструмента можно проанализировать данные браузеров командой Web Passwords. Кстати, пароль к Hotmail вполне может использоваться в одном из почтовых клиентов (впрочем, исключительно старых версий). С большой вероятностью пароль будет найден и его можно будет использовать для доступа к системе.

Заключение

Использование данных учётной записи Microsoft Account для входа в Windows – это дополнительное удобство, синхронизация настроек, паролей и форм браузера. Многие сценарии использования Microsoft Account подразумевают автоматическое включение шифрования системного раздела. В то же время пользователь вынужден использовать один и тот же пароль для входа в учётную запись Microsoft Account.